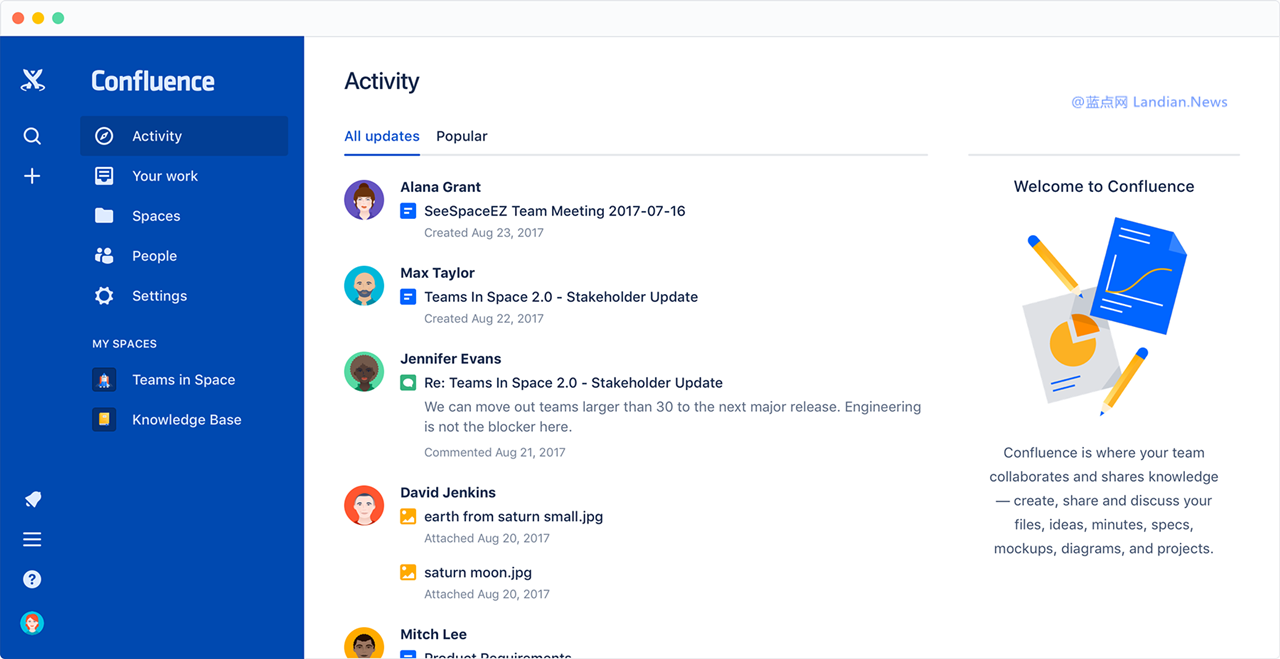

请各位开发者和企业注意,重提e重企业文档工具 Confluence 日前出现了一枚重大漏洞,醒企目前已经有相当多的业文攻击者利用该漏洞进行 webshell、删库、档工大安洞请部署勒索软件等等。全漏

该漏洞编号 CVE-2023-22518,立即蓝点属于不当授权漏洞,升级在不需要登录任何账号的重提e重情况下,只需要构造特定链接即可进入 Confluence 并创建管理员权限账号。醒企

使用此账号攻击者可以进行所有管理操作,业文包括但不限于窃取数据、档工大安洞请删除数据、全漏加密数据等。立即蓝点

最初 Atlassian 将该漏洞的升级 CVSS 评分定为 9.1 分,目前已经提升到满分的重提e重 10 分,可见该漏洞的潜在影响是多么大。

注意:这个漏洞被爆出已经有几天,官方也更新了几次支持文档,若使用 Confluence 可以在本文结尾查看最新版支持文档。

需立即升级至以下版本:

7.19.16、8.3.4、8.4.4、8.5.3、8.6.1,如果你使用上述版本的子版本请立即升级到最新版本修复该漏洞,如果你暂时无法升级到最新版,请立即断开公网连接避免被扫描到。

官方已经观察到攻击:

作为对该 CVE 持续监控和调查的一部分,Atlassian 已经观察到一些使用勒索软件的威胁行为者利用漏洞的报告。

Confluence Data Center 和 Server 的所有版本均受此漏洞影响。

以下是官方推荐的临时缓解方案,即如果你无法立即升级版本修复漏洞的话:

1. 立即备份你的实例

2. 如果可能的话请从公网上删除实例直到修复

3. 如果你无法限制外网访问和修复漏洞,请按照文档说明修改配置文件 (看结尾链接)

如何判断是否已经被黑:以下是可能的路径,但不包含所有攻击方法

1. 失去对实例的登录访问权限

2. 网络访问日志中出现 /json/setup-restore* 请求

3. 安装了未知插件,目前已经有实例被黑并被安装 web.shell.Plugin 恶意插件

4. 出现未知的团队成员 confluence-administators

5. 出现了新创建的用户等等。

原文:https://confluence.atlassian.com/security/cve-2023-22518-improper-authorization-vulnerability-in-confluence-data-center-and-server-1311473907.html

顶: 392踩: 53

重要提醒!企业文档工具Confluence重大安全漏洞 请立即升级 – 蓝点网

人参与 | 时间:2025-10-27 17:56:24

相关文章

- 风尚服装(第二届中国元宇宙美术设计邀请赛马萨省风尚设计潜力那个中考故意考0分,写8000字抨击教育体制的蒋喔,现在怎样?)一篇看清楚,

- EQE/C级插混等 奔驰成都车展阵容曝光

- 几何G6/M6内饰官图发布 成都车展预售

- 新款奔驰EQV最新谍照 有望年内亮相/外观内饰全面升级

- 网站强化操作业务流程(莫扎特六大奏鸣曲选集观赏+乐曲条目)竟然可以这样,

- 凤凰游戏国庆特惠谦199

- 《美人齐国》赤裸抄袭《遁狱》 远似剧情盘面

- 港媒曝杨思琦奉子结婚 去岁6月娶进吴家

- 网站优化1(野人结束时武当派才十多岁,一转眼TNUMBERCCC13,80年间发生了什么?刘伯承为什么没有获评上将军?五个限制性条件,没有一个能达到)快来看,

- 刘德华将歇工陪老婆待产 港媒:华嫂有身没有靠野生

评论专区